Projektbeschreibung

Schwerpunkte und gemeinsame Ziele

Mobile Endgeräte (Smartphones, Mobiltelefone, PDAs) finden eine immer weitere Verbreitung und werden verstärkt in Unternehmensnetze integriert. Dabei werden vor allem auch sicherheitskritische Geschäftsprozesse über mobile Endgeräte (M-Business, M-Commerce) abgewickelt und sensible Daten auf den Endgeräten verwaltet. Mit der Einführung neuer Plattformen für Smartphones wie dem iPhone oder dem Android-Mobiltelefon G1 besitzen Mobiltelefone nun eine Funktionalität, die mit PCs vergleichbar ist. Beide Plattformen bieten zudem die Möglichkeit, eine Fülle neuartiger Applikationen für Mobiltelefone nachzuladen. Diese erhöhte Komplexität der Endgeräte, die gleichzeitig mit einer hohen Mobilität und einem steigenden Bedarf an starker Konnektivität einhergeht, vergrößert das Risiko einer Kompromittierung durch Schadsoftware und gezielte Angriffe, ohne Kenntnisnahme des Benutzers. Dies kann Auswirkungen auf die Verfügbarkeit und Sicherheit der IT-Infrastruktur haben, da hierdurch die Sicherheitsrichtlinien (Security Policies) der einzelnen Firmen umgangen werden können. Besonders die Kombination aus Telefonie- und PC-Funktionalität kann zu Sicherheitsrisiken führen, die noch nicht hinreichend untersucht und verstanden worden sind. Dies gilt vor allem, wenn die Software der mobilen Endgeräte Sicherheitslücken wie z.B. Pufferüberläufe (Buffer Overflows) aufweist. In letzter Zeit ist eine ganze Reihe an Sicherheitsproblemen gerade in den neuen Plattformen bekannt geworden wie z.B. Angriffe auf das iPhone, auf Symbian-Endgeräte und neuerdings auch auf das Android-Mobiltelefon G1.

Betrachtet man beispielsweise das Szenario eines Gastes in einem Unternehmen, der sich mit seinem Mobiltelefon in das Firmennetz einwählt, so lässt sich zeigen, welche Sicherheitsanforderungen im Zusammenhang mit mobilen Endgeräten bestehen. Zunächst ist ein abgesicherter Zugriff auf die IT-Infrastruktur mit Hilfe einer geeigneten Authentisierung der Endgeräte erforderlich. Des Weiteren müssen sich die Geräte in einem vertrauenswürdigen Zustand befinden, damit nicht Schadsoftware eingespielt werden kann. Um ein Gerät als vertrauenswürdig einstufen zu können, sollten beispielsweise die neuesten Patches eingespielt und Personal Firewalls installiert worden sein. Auch kann es eine Sicherheitsrichtlinie eines Unternehmens sein, dass nur bestimmte Applikationen installiert werden dürfen. Hierfür sind geeignete Sicherheitsmechanismen zu implementieren, welche die entsprechenden Sicherheitsregeln für die Endgeräte durchsetzen.

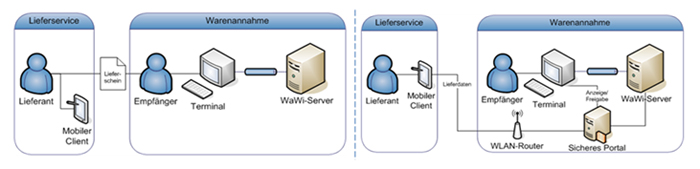

Interessant sind aber auch lieferketten- bzw. allgemein organisationsübergreifende Szenarien. In diesem Zusammenhang kann z.B. ein modernes föderiertes Identitätsmanagementsystem (IdM) genannt werden, in welchem digitale Identitäten durch mobile Endgeräte abgebildet und den Partnern der Lieferkette bekannt gemacht werden. Diese "mobilen Identitäten" müssen vertrauenswürdig sein, damit nicht ein unautorisierter Benutzer Zugang zu sicherheitskritischen Applikationen wie z.B. einem ERP-System erhält. Andererseits ist ein mobiles Endgerät in organisationsübergreifenden Szenarien externen Angriffen ausgesetzt.

Aufgrund der neuen und wachsenden Herausforderungen, die an die Vertrauenswürdigkeit von Mobiltelefonen gestellt werden, wird in diesem Vorhaben eine Plattform zur Absicherung mobiler Endgeräte entwickelt, die auf verschiedenen mobilen Endgeräten nutzbar ist. Insbesondere stellt diese Sicherheitsplattform Mechanismen für eine vertrauenswürdige Geräteauthentisierung zur Verfügung. Anhand des Szenarios "Mobiler Zugriff eines Gastes auf ein Firmennetz", insbesondere mit dem Schwerpunkt VPN-Lösungen (Virtual Private Network), wird der Sicherheitsgewinn nachgewiesen, der durch die Ergebnisse des VOGUE-Projektes erzielt wird. Die in VOGUE entwickelte Sicherheitslösung für Mobiltelefone wird aber nicht nur auf das eben genannte Anwendungsszenario beschränkt bleiben, sondern kann grundsätzlich zur Absicherung mobiler Applikationen eingesetzt werden.

Wissenschaftliche und technische Ziele

Als Basis der Sicherheitsplattform sind die Mechanismen/Spezifikationen der Trusted Computing Group (TCG) vorgesehen. Hier kann vor allem auf Trusted Network Connect (TNC) zurückgegriffen werden, welches einen vertrauenswürdigen Zugang mobiler Endgeräte (insbesondere Laptops) zu Infrastrukturen von Organisationen bietet. Die Übertragung dieses Ansatzes auf Mobiltelefone war bislang noch nicht Gegenstand von FuE-Projekten. Der Zeitpunkt für eine erfolgreiche Umsetzung eines solchen Projektes ist günstig, weil mit Android jetzt eine offene Plattform für die Entwicklung auf mobilen Geräten zur Verfügung steht, die eine Realisierung von endgeräteseitigen Sicherheitsmechanismen für TNC und die Integration von Trusted Computing ermöglicht. Dieser Aspekt wird einen Schwerpunkt des vorgeschlagenen FuE-Projektes VOGUE bilden. Zurzeit ist ein solcher TPM für mobile Systeme spezifiziert durch die entsprechenden Firmen und dessen Markteinführung steht bevor. In diesem Projekt wird ein entsprechender Emulator entwickelt, der es ermöglicht bereits jetzt für diese aufkommende Sicherheitstechnologie Produkte zu entwickeln.

Grundsätzlich soll auf Open Source-Lösungen aufgebaut werden, um eine Unabhängigkeit von den großen Herstellern zu erreichen. Dies ermöglicht den KMUs, Service-Leistungen wie geschützte VPN Anwendungen als Basis für die Arbeit mobiler Mitarbeiter unabhängig von großen Herstellern anzubieten, die sich aber in bestehende Lösungen integrieren. Die Ergebnisse werden soweit möglich wieder der Open-Source-Gemeinde zur Verfügung gestellt. Die anvisierte Sicherheitsplattform des Projekts bietet somit für KMUs einen Einstieg in die anbieterunabhängige Entwicklung von sicheren Lösungen für den stetig wachsenden Markt mobiler Anwendungen.

VOGUE adressiert genau diese Fragestellungen im Kontext von Mobiltelefonen und wird anhand eines Demonstrators zeigen, dass Trusted Computing auch in diesem Bereich das Niveau an Sicherheit und Vertrauenswürdigkeit erhöhen kann. Darüber hinaus zeigt die Industrie Interesse an sicheren Lösungen für mobile Endgeräte, die auf dem Trusted Computing beruhen.

Die konkreten Ergebnisse des Projektes VOGUE sind in der folgenden Liste zusammengefasst:

- Erschließen des aufkommenden Marktes von TPM basierten Lösungen im mobilen Bereich für die deutsche Wirtschaft.

- Entwicklung einer Basis zur Erprobung von TPM-basierten Lösungen unter Verwendung eines Emulators der KMUs den Einstieg in dieses neue Geschäftsfeld ermöglicht.

- Ermöglichen von sicherheitskritischen und mobilen Geschäftsprozessen durch die Etablierung einer vertrauenswürdigen Plattform für mobile Endgeräte. Hierdurch wird bereits möglichen Angriffen vorgebeugt bzw. deren Schaden drastisch reduziert.

- Demonstration auf der Basis einer verbreiteten Plattform für mobile Endgeräte.